Протокол Telnet – это стандарт обмена данными между двумя сетевыми устройствами, разработанный для реализации удаленного управления. Не все знают, что настройка Wi-Fi роутера может быть выполнена по Telnet с любого компьютера локальной сети. Для этого необходимо, чтобы в роутере опция доступа по Telnet была включена, а включают ее через web-интерфейс.

Интересным выглядит тот факт, что иногда на роутер можно зайти с использованием «Телнет», в то время как доступ по HTTP, то есть через графический интерфейс, остается недоступен.

Условие возможности подключения к маршрутизатору

Если требуется зайти в интерфейс управления роутером, сначала необходимо выяснить, чему равен IP-адрес этого устройства. Без IP-адреса не получится открыть даже сессию «Телнет», не говоря уже о доступе через браузер. Большинство сетевых комбайнов по умолчанию наделены следующим адресом: 192.168.1.1. Для фирмы D-Link надо сделать поправку в двух последних цифрах (должно быть «0.1»). Настройте сетевую карту ПК на соответствующие значения, изменив последнюю цифру ее IP.

Настройка подключения на компьютере

Как открыть сеанс связи

В любой операционной системе есть командная строка. Запустив ее, достаточно выполнить одну команду: telnet 192.168.1.1. После чего роутер, подключенный к ПК по Ethernet или по Wi-Fi, сразу же отвечает нам, запрашивая логин и пароль.

Начало сеанса связи

Мы в ответе использовали имя «admin» и пароль «1234», то есть значения, установленные по умолчанию в устройствах ZyXEL. Как видим, эти значения были приняты, и появилась подсказка «config».

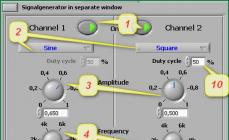

В некоторых моделях фирмы ZyXEL используется не только текстовый интерфейс, но и командный список (меню):

Вид стартового списка

Чтобы вернуть режим текстовых команд, выполните переход 28 -> 4 (задействуйте пункт 28 и затем пункт 4). В результате, Вы получите надпись «config» и курсор для ввода команд. Далее мы будет рассматривать только указанный режим.

Настраиваем устройство через «Телнет»

Интерфейс текстовых команд, то есть командная строка маршрутизаторов и других устройств ZyXEL, называется словом «CLI» (Command Line Interpreter). Большинство команд для всех моделей – одинаковы, например, это «system reboot» (перезагрузка), «system config-save» (сохранение настроек), и другие. Некоторые команды для той или иной модели могут отличаться, а скачать подробное руководство можно на сайте поддержки, там же, где предоставляют для скачивания фирменную прошивку.

Скачиваем справочник с командами

В устройствах других фирм, не ZyXEL, предусмотрена команда «help», которая выдает Вам список доступных команд.

Удаленный доступ к web-интерфейсу

Порту WAN сетевого комбайна присваивается IP-адрес. Значение данного адреса обычно не меняется, даже если используются динамические адреса. Зная свой IP-адрес, пользователь может открыть интерфейс управления устройством с любого компьютера, имеющего подключение к Интернету. По умолчанию подобный метод доступа в роутерах ZyXEL запрещен. А избавиться от данного ограничения поможет командная строка.

Наберите следующую команду: ip stаtic tcp ISP 80 192.168.1.1 80// порт «80» используется web-интерфейсом.

Команда «ip stаtic» вообще-то создает привязку локальных адресов к глобальным IP-адресам. Заметим, что если используется такой тип подключения, где предусмотрена авторизация (PPTP, L2TP либо PPPoE), то вместо слова «ISP» надо подставить другое название. Узнать его просто: Interface ?// отобразятся все сетевые интерфейсы.

Для протокола PPPoE интерфейс соединения с Интернетом обычно назван так – «PPPoE0» (важно соблюдать регистр). Не забудьте сохранить настройки (system config-save). В результате, можно будет открыть web-интерфейс из Интернета.

Интерфейс открылся из «внешки»

Некоторые провайдеры 80-й порт блокируют, так что с первого раза наверняка ничего не получится. Но можно сделать хитрее, перенаправив на внутренний порт 80 внешний порт с номером 8080: ip stаtic tcp ISP 8080 192.168.1.1 80// так мы обходим ограничения провайдера.

В общем, аналогичным образом пробрасывается порт и для «Телнета» (его номер равен «23»).

Море команд для Wi-Fi

Проще всего начинать освоение командной строки с использования тех команд, которые отвечают за параметры точки доступа (сети Wi-Fi). Каждая из этих команд начинается словом «interface», а дальше идет уточняющая последовательность. Самый простой вариант: interface ssid SYSDAY// имя беспроводной сети получит значение «SYSDAY».

Отметим, что указывая вместо имени параметр «auto», можно вернуть «точке доступа» то значение SSID, которое было задано на заводе.

Есть еще несколько интересных команд, управляющих радио модулем. Чтобы не набирать каждый раз слово «interface», используйте его, как отдельную команду (подсказка трансформируется в «config-if»). Список команд, применяемых в режиме «config-if», мы приводим далее.

Примеры команд для Wi-Fi

- power число// вместо слова «число» задайте мощность в процентах;

- channel номер// вместо «номер» задайте номер радиоканала (1-13);

- country-code страна// параметр «страна» содержит 2 буквы, например, RU;

- hide-ssid// скрыть имя сети;

- no hide-ssid// открыть имя сети.

И это – далеко не полный список параметров, которые поддаются изменению прямо из командной строки.

Надо отметить, что при помощи «Телнета» можно поменять, либо включить алгоритм шифрования Wi-Fi (WPA или WPA2).

А значение ключа задается командой «interface authentication wpa-psk». Таким образом, появляется возможность дистанционно, из любой точки мира, зайти на роутер через Telnet, и поменять пароль на беспроводную сеть. Очень полезно, не так ли?

Заходим «Телнетом» на роутер-модем

Telnet – это сетевая утилита, которая позволяет соединиться с удаленным портом любого компьютера и установить интерактивный канал связи, например, для передачи команд или получения информации. Можно сказать, что это универсальный браузер в терминале, который умеет работать со множеством сетевых протоколов.

Эта утилита очень часто использовалась для удаленного управления компьютером с Linux, но потом ей на замену пришел защищенный протокол SSH. Но telnet все еще используется, например, для тестирования сети, проверки портов, а также для взаимодействия с различными IoT устройствами и роутерами. В этой статье мы рассмотрим что такое telnet, а также как пользоваться telnet для решения своих задач.

Что такое Telnet?

Как я уже сказал, эта утилита предназначена для создания интерактивного соединения между удаленными компьютерами. Она работает по протоколу TELNET, но этот протокол поддерживается многими сервисами, поэтому ее можно использовать для управления ими. Протокол работает на основе TCP, и позволяет передавать обычные строковые команды на другое устройство. Он может использоваться не только для ручного управления но и для взаимодействия между процессами.

Для работы с этим протоколом мы будем использовать утилиту telnet, ею очень просто пользоваться. Давайте рассмотрим синтаксис telnet:

$ telnet опции хост порт

Хост – это домен удаленного компьютера, к которому следует подключиться, а порт – порт на этом компьютере. А теперь давайте рассмотрим основные опции:

- -4 – принудительно использовать адреса ipv4;

- -6 – принудительно использовать адреса ipv6;

- -8 – использовать 8-битную кодировку, например, Unicode;

- -E – отключить поддержку Escape последовательностей;

- -a – автоматический вход, берет имя пользователя из переменной окружения USER;

- -b – использовать локальный сокет;

- -d – включить режим отладки;

- -р – режим эмуляции rlogin;

- -e – задать символ начала Escape последовательности;

- -l – пользователь для авторизации на удаленной машине.

Это все, что касается команды telnet для установки соединения. Но соединение с удаленным хостом, это только полдела. После установки подключения telnet может работать в двух режимах:

- Построчный – это предпочтительный режим, здесь строка текста редактируется на локальном компьютере и отправляется только тогда, когда она будет полностью готова. На такая возможность есть не всегда и не у всех сервисов;

- Посимвольный – все набираемые вами символы отправляются на удаленный сервер. Тут будет сложно что-либо исправить, если вы допустили ошибку, потому что Backspace тоже будет отправляться в виде символа и стрелки движения тоже.

Использование telnet заключается в передаче специальных команд. У каждого сервиса свои команды, но у протокола есть свои команды telnet, которые можно применять в консоли telnet.

- CLOSE – закрыть соединение с сервером;

- ENCRYPT – шифровать все передаваемые данные;

- LOGOUT – выйти и закрыть соединение;

- MODE – переключить режим, со строчного на символьный или с символьного на строчный;

- STATUS – посмотреть статус соединения;

- SEND – отправить один из специальных символов telnet;

- SET – установить значение параметра;

- OPEN – установить подключение через telnet с удаленным узлом;

- DISPLAY – отобразить используемые спецсимволы;

- SLC – изменить используемые спецсимволы.

Мы не будем рассматривать все команды, поскольку они вам вряд ли понадобятся, а если и понадобятся, то вы легко сможете их найти в официальной документации.

Как пользоваться telnet?

Дальше мы рассмотрим как использовать telnet для решения ваших задач. Обычно, утилита уже установлена в большинстве систем, но если это не так, то вы можете установить telnet из официальных репозиториев, например, в Ubuntu:

$ sudo apt install telnet

Для этого не обязательно применять telnet, есть ping.

2. Проверка порта

C помощью telnet мы можем проверить доступность порта на узле, а это уже может быть очень полезным. Чтобы проверить порт telnet выполните:

$ telnet localhost 123 $ telnet localhost 22

$ telnet localhost 123 $ telnet localhost 22 |

В первом случае мы видим, что соединение никто не принимает, во втором же выводится сообщение об успешном подключении и приветствие SSH сервера.

3. Отладка

Чтобы включить режим отладки и выводить более подробную информацию во время работы используйте опцию -d во время подключения:

$ sudo telnet -d localhost 22

$ sudo telnet - d localhost 22 |

4. Консоль telnet

Использование консоли telnet тоже важный момент в разборе как пользоваться telnet. В основном режиме вы можете выполнять команды, на удаленном сервере, если же вы хотите адресовать команду именно telnet, например, для настройки ее работы, необходимо использовать спецсимвол для открытия консоли, обычно утилита сразу говорит вам что это за символ, например, по умолчанию используется “^[“:

Для его активации вам нужно нажать сочетание клавиш Ctrl+[, затем вы уведите приглашение ввода telnet.

Чтобы посмотреть все доступные команды, вы можете набрать?. Например, вы можете посмотреть статус подключения:

telnet> status

telnet > status |

Здесь есть и другие интересные возможности. Такие вещи можно проделывать при любом подключении с помощью утилиты telnet.

5. Посмотреть сайт telnet

Один из распространенных способов использования telnet – это тестирование сайта из консоли. Да, красивую веб-страницу вы не получите, но можете вручную собрать запросы и видеть все переданные сервером данные.

$ telnet opennet.ru 80

$ telnet opennet . ru 80 |

Затем наберите команду веб-серверу.

Протокол прикладного уровня TELNET (от англ. TE rminaL NET work) - сетевой протокол для реализации текстового интерфейса по сети. Название telnet получили также клиентские программы реализации данного протокола, практически для всех существующих операционных систем. Протокол Telnet – один из старейших сетевых протоколов, разрабатывавшихся как средство связи между удаленными терминалами в тестовом режиме. Поэтому в нем не предусмотрено шифрование данных и использование современных средств проверки подлинности. Протокол уязвим для множества сетевых атак, и не может использоваться в качестве средства управления сетевыми операционными системами. В настоящее время, для удалённого доступа к системе применяется сетевой протокол SSH (Secure SHell), при создании которого упор делался именно на вопросы безопасности. Относительная безопасность сессий Telnet осуществляется только в полностью контролируемой сетевой среде или с применением защиты на сетевом уровне (различные реализации VPN - виртуальных частных сетей). Тем не менее, TELNET по-прежнему применяется для управления специализированными сетевыми устройствами (Коммутаторами, роутерами и т.п.), а также для сетевой диагностики, выполнения отладки и изучения других текст-ориентированных (telnet-like) протоколов на основе транспорта TCP. Современный стандарт протокола Telnet описан в RFC 854.

В современных ОС семейства Windows, утилита telnet.exe по умолчанию, не устанавливается. Для ее установки нужно перейти в Панель управления - Программы и Компоненты – Включение или отключение компонентов Windows и установить галочку для Клиент Telnet . Или в командной строке, запущенной от имени администратора, выполнить команду:

pkgmgr /iu:"TelnetClient"

Формат командной строки:

telnet [-a][-e Символ][-f Файл][-l Имя][-t Тип][Узел [Порт]]

Параметры командной строки:

-l Имя пользователя для входа в удаленную систему при условии, что поддерживается параметр TELNET ENVIRON.

-a Попытка автоматического входа в систему. Как и ключ -l, но использует текущее имя пользователя, под которым выполнен вход в систему.

-e Служебный символ переключения режима ввода в окне telnet-клиента.

-f Имя файла журнала на стороне клиента. В русскоязычной справке этот параметр неверно трактуется как Файл_входа - “Имя файла со стороны клиента для выполнения входа в систему”.

-t Тип telnet-терминала. Поддерживаются 4 типа терминалов: vt100, vt52, ansi и vtnt.

Узел Имя узла или IP-адрес удаленного компьютера, к которому выполняется подключение. Порт Номер порта или имя службы. Если номер не задан, то используется стандартный порт Telnet 23\TCP

При запуске без параметров, утилита переходит в режим ожидания ввода команд:

Добро пожаловать в программу-клиент Microsoft Telnet

Microsoft Telnet>

При вводе символа ? или help отображается справочная инвормация:

Команды могут быть сокращены. Поддерживаемыми командами являются:

c - close - закрыть текущее подключение

d - display - отобразить параметры операции

o - open имя_узла [Порт] - подключиться к сайту (по умолчанию, Порт = 23)

q - quit - выйти из telnet

set - set - установить параметры ("set ?" для вывода их списка)

sen - send - отправить строки на сервер

st - status - вывести сведения о текущем состоянии

u - unset - сбросить параметры ("unset ?" для вывода их списка)

? /h - help - вывести справку

Некоторые из команд позволяют получить подсказку по использовании, при вводе с символом вопроса:

Telnet> set ? - получить подсказку по использованию команды установки режимов. Пример отображаемой информации:

bsasdel - символ BackSpace Delete

crlf - режим возврата каретки; приводит к отправке символов CR & LF

delasbs - символ Delete будет отправляться как символ BackSpace

escape x - где x - символ переключения в режим telnet-терминала и обратно

localecho - включение локального эха.

logfile x - где x - файл журнала. В русском переводе неверно трактуется как "Файл входа текущего клиента в систему"

logging - запись текущей сессии в журнал. В русском переводе неверно трактуется как "выполнение входа в систему"

mode x - где x=console - консольный режим, используемый для работы с оконными приложениями (редактор vi) и x=stream - потоковый режим, используемый для работы в командной строке.

ntlm - включение проверки подлинности NTLM.

term x - тип эмулируемого терминала. Где x - ansi, vt100, vt52, или vtnt.

Для получения подсказки по отмене установленных параметров используется команда

Microsoft Telnet> unset ?

bsasdel - символ BackSpace будет отправляться как символ Delete

crlf - режим перевода строки; приводит к отправке символа CR

delasbs - символ Delete будет отправляться как символ Backspace

escape - символ переключения в режим telnet-терминала и обратно не задан

localecho - отключение локального эха

logging - отключение записи журнала. В русскоязычной весии неверно трактуется как "отключение выполнения входа в систему"

ntlm - отключение проверки подлинности NTLM.

Примеры команд в интерактивном режиме:

open 192.168.0.1 - подключиться к серверу Telnet с IP-адресом 192.168.0.1

o zte-f660 - подключиться к Telnet-серверу с именем zte-f660 . Используется сокращение команды o pen

set logfile C:\telnet.log - использовать в качестве файла журнала C:\telnet.log

set logging - выполнять запись текущей сессии в файл журнала.

display - отобразить параметры текущей сессии. Пример отображаемой информации:

Символ переключения режима: "CTRL+]"

Проверка подлинности NTLM - включена

Вывод локального эха - отключен

Режим новой строки - Символ ВВОД будет отправляться как CR & LF

Текущий режим: Потоковый

РЕЖИМ ТЕРМИНАЛА

Предпочитаемый тип терминала ANSI

На практике, утилита telnet.exe используется как средство диагностики и отладки для подключения не только к серверу Telnet на TCP порт 23, но и на любой другой TCP-порт, тем самым, позволяя взаимодействовать с любым приложением, управляемым командной строкой. Так, например, с использованием утилиты telnet можно подключиться к серверам, поддерживающим текстовый (telnet-like) ввод команд и данных - SMTP, POP3, IMAP и т.п. Кроме этого, утилиту можно использовать в качестве средства грубой проверки возможности подключения на любой TCP-порт (проверки слушается ли определенный порт TCP).

telnet 192.168.1.1 8080 - подключиться к узлу 192.168.1.1 на порт 8080. В тех случаях, когда порт закрыт, утилита сообщит о невозможности подключения. Причем, для проверки доступности определенного порта даже необязательно, чтобы он слушался службой с поддержкой текстового ввода, как например, сервер VNC. Для отключения от удаленного сервера необходимо ввести символ переключения режима (по умолчанию - CTRL+] ).

Утилиту telnet.exe можно использовать, например, для обмена с почтовым сервером по протоколу POP3 (Post Office Protocol ver. 3). Данный протокол используется почтовыми клиентскими программами (Outlook, Outlook Express, The Bat и т.д.) для получения электронной почты, хранящейся в почтовом ящике пользователя. Это простейший протокол, в основе которого лежит обмен текстовыми сообщениями. С целью изучения взаимодействия почтового клиента с почтовым сервером, можно реализовать сеанс подключения с помощью TELNET.

Стандартно сервер POP3 ожидает входящие соединения по протоколу TCP на порт 110 ("слушает" порт tcp/110). Команда telnet для подключения к серверу, например pop.mail.ru

telnet pop.mail.ru 110

Если сервер работоспособен, в окне telnet появится его приглашение

+OK mPOP POP3 v1.1

user [email protected]

После чего, сервер предложит ввести пароль:

OK Password required for user [email protected]

Нужно ввести пароль

pass VasinPass

Сервер сообщит результат проверки пароля:

Можно запросить список писем директивой list:

list

В ответ на это, сервер выдаст список и размеры писем в почтовом ящике:

OK 10 messages (152527 octets)

1 48628

1-это порядковый номер, 48628 - размер

2 1829

3 2070

:

При необходимости можно посмотреть заголовки писем. Для этого используется команда top порядковый номер, пробел, число строк из тела сообщения

top 2 0

В ответ на это, вы увидите заголовок письма, содержащий служебную информацию об отправителе, дате отправки, обратном адресе и некоторые другие данные:

Received: from (HELO mx1.ks.pochta.ru)

by node7-1.ks.pochta.ru with QIP.RU LMTP

for [email protected];

Fri, 08 Apr 2011 15:18:33 +0400

Received: from mx3.softkey.ru ()

:

:

Для приема писем используется директива retr порядковый номер

retr 2 - принять письмо с порядковым номером 2

Для удаления письма, используется директива dele порядковый номер Например, для удаления 2-го письма из списка, полученного директивой list :

Если удаление прошло успешно, сервер выдаст сообщение:

OK message 2 deleted

Иногда, команду TELNET можно использовать и для идентификации службы, слушающей указанный порт, поскольку многие из них при подключении отображают либо свой баннер, либо специфическую служебную информацию. Например, приветствие FTP-сервера: 220-FileZilla Server version 0.9.43 beta

220-written by Tim Kosse ([email protected])

220 Please visit http://sourceforge.net/projects/filezilla/

А так выглядит экран при подключении к серверу RealVNC:

RFB 003.008

Недавняя крупнейшая DDoS атака на DNS-серверы компании Dyn на Хабре . Особенностью этого блэкаута стала широкое применение http запросов c IoT устройств и открытый 23-й tcp порт, используемый службой telnet .

Оказывается, телнет жив и хорошо устроился на встроенных системах и приманках. По злому-ли умыслу или человеческому недомыслию что это, глупость или измена? telnet порт был открыт и вовсю гадил у огромного количества IoT устройств, за несколько месяцев до блэкаута, но контр-мер не принимали, пока гром не грянул.

Теоретический минимум

Уязвимость CVE-2016-1000245 - это просто караул. На всех девайсах один и тот же рутовый пароль xc3511, который нельзя изменить так как на системе нет команды passwd . Служба telnet включена и из настроек никак не отключается, разве что удалить инит скрипт из /etc/init.d/rcS .

/etc $ cat passwd root:absxcfbgXtb3o:0:0:root:/:/bin/sh /etc $ cat passwd- root:ab8nBoH3mb8.g:0:0::/root:/bin/sh

All internet-capable XiongMai Technology boards running the DVR/NVR CMS (Also known as

NetSurveillance) enable the telnet service to run on the primary ethernet interface. This service

is run via /etc/rcS and cannot be disabled. The user "root" has a hardcoded and immutable

password of xc3511. These systems do not have the "passwd" tool installed and the root

password cannot be changed from command line nor from the web interface.

Уязвимость CVE-2016-1000246 не уступает первой. Можно обойти ввод учетной записи и пароля, если зайти через http://

Many known XiongMai DVRs, NVRs and IP Cameras run "CMS" (also called NetSurveillance) built by XM Technologies. This software is also used by all downstream vendors of XiongMai Technologies. The login page for these devices can be bypassed by simply changing the from http://_IP_/Login.htm to http://_IP_/DVR.htm . This allows you access to view all the camera systems without authentication. Furthermore, there is no logging on the system so user management is not possible. The web-server version on all affected products is the same; “uc-httpd”. All products currently affected by CVE-2016-1000245 are also vulnerable to the authentication bypass.

Надеюсь, что в наших аэропортах не установлены эти самые XiongMai и Dahua .

Итоги

Телнет оказался очень живуч и даже спустя десятилетия после появления ssh не спешит покидать сцену. Он вполне пригоден, даже полезен, если его использовать по назначению - в пределах прямой видимости между клиентом и сервером. Дело, однако в том, что телнет вырвался на волю из серверной, как джин из бутылки и уже начал пошаливать. По чьей вине это случилось?

С моего забора вижу так. Во-первых , основная вина на горе-производителях дырявых IoT устройств и встроенных систем. Все эти XiongMai и Dahua . С опозданием, но производитель отзывает из продажи IP-камеры . Однако, беглый обзор новостей показывает, что PR-отделы китайских компаний и сотрудники министерства коммерции не даром едят свой хлеб.

Мне это отделение известно! Там кому попало выдают паспорта!

Во-вторых , конечно виноваты регулирующие органы - те, кто их сертифицирует и дает положительное заключение. Из отчета Rapid7.

These results all speak to a fundamental failure in modern internet engineering. Despite calls from the Internet Architecture Board, the Internet Engineering Task Force, and virtually every security company and security advocacy organization on Earth, compulsory encryption is not a default, standard feature in internet protocol design. Cleartext protocols “just work,” and security concerns are doggedly secondary.

В-третьих

, подрядчики и интеграторы, которые засадили весь мир этими CCTV камерами.

Если не принять законодательные меры, регулирующие ИТ безопасность интернет-утюгов и видеокамер, то блэкауты станут все чаще и круче, как кайдзю.

P. S. Пока набирал текст, возникло сильное желание - проверить домашний роутер nmap-ом и прочими инструментами. Проверил и успокоился, но видимо ненадолго.

Использованные материалы

- W. Richard Stevens TCP/IP Illustrated, Volume 1, The Protocols, 1994.

Теги:

- linux

- telnet

- botnet

- honeypot

В этой статье я расскажу, как использовать telnet в операционной системе (ОС) Windows 7. Но в начале коротко остановлюсь на том, что же такое telnet и для чего он используется. Telnet – это один из протоколов сетевого взаимодействия. Появился он ещё в прошлом столетии и зачастую использовался для удалённого подключения к различным устройствам в сети.

И так, перейдем непосредственно к нашему вопросу. В стандартной установке в операционной сиситеме Windows 7 данный протокол отключен. Если возникает необходимость в использовании этого протокола на рабочих станциях с ОС Windows 7 нужно выполнить некоторые манипуляции по его включению. Необходимость его использования может возникнуть не только у системных администраторов, которые с его помощью настраивают сетевые устройства и часто используют его в работе, но и у рядовых пользователей, далёких от системного администрирования.

Имеется, как минимум два способа как включить протокол telnet в ОС Windows 7.

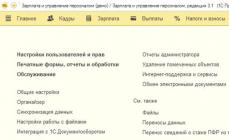

Первый наиболее простой способ следующий:

В окошке ставим галочку – «Клиент Telnet».

На этом всё, вы успешно включили протокол Telnet на вашем компьютере.

Возможен ещё один нюанс при включении протокола таким методом, может быть следующая ситуация, что когда при выборе – «Включение или отключение компонентов Windows» перечень компонентов может быть пустой. От нас потребуется внести небольшую корректировку в реестр. Напоминаю, как открыть реестр нажимаем «Пуск» — чуть выше Пуска в строчке поиска набираем regedit,

После этого нужно отправить рабочую станцию в перезагрузку и повторить вышеуказанные действия.

Второй способ использует командную строку, обычные пользователи редко с ней работают и зачастую не знают, что имеется такой функционал. Поэтому, кто не считает себя продвинутым пользователем лучше воспользоваться первым способом включения протокола.

Итак, нажимаем «Пуск» — чуть выше Пуска в строчке поиска набираем cmd и жмем Enter.

Открывается черное окошко, в котором мигает курсор, это то что нам необходимо — командная строка. Далее в этой строке набираем команду «dism/online/Enable-Feature/FeatureName:TelnetClient» и нажимаем Enter.

После непродолжительной паузы появляется информационное окошко, что операция выполнена успешно. Всё установка Telneta завершена.

Надеюсь, что моя статья будет полезна. Помните, что Telnet это далеко не безопасный протокол, поэтому, работая с ним нужно помнить о мерах безопасности.